[imgr=HijackThis-Logo-200.png]HijackThis-Logo-80.png?nocache=1315212783024[/imgr]Der folgende Tipp behandelt das kostenlose Tool HijackThis!, wie man es verwendet und das Logfile automatisiert auswerten lässt.

Was ist HijackThis!?

HijackThis! ist ein kostenloses Tool um Prozesse auf einem System auszuwerten, um mögliche Bedrohungsszenarien zu erkennen. HijackThis! ist ausschließlich zur Erkennung von Bedrohungen geeignet und eignet sich nur minder bis gar nicht für die Bereinung. HijackThis erstellt einen Bericht über die Computer und Dateieinstellungen Ihres Rechners.

HijackThis! verwenden

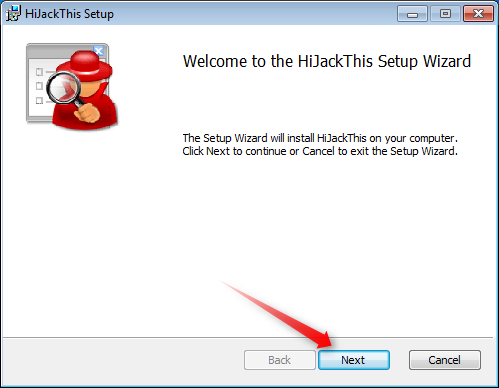

Laden Sie sich die aktuelle Version von der website www.hijackthis.de. Durch einen Doppelklick auf die MSI Datei öffnet sich die Installationsroutine.

Der Installations Wizard startet. Klicken Sie auf "Next".

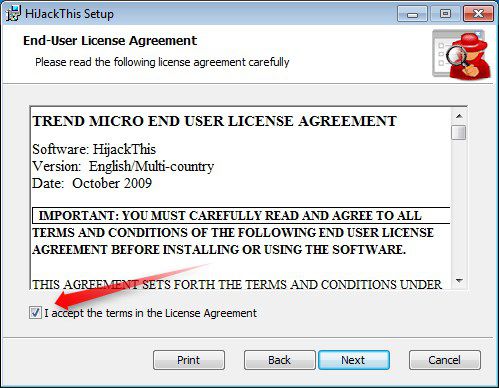

Um fortzufahren, müssen Sie die Lizenzbedingungen akzeptieren und auf "Next" klicken.

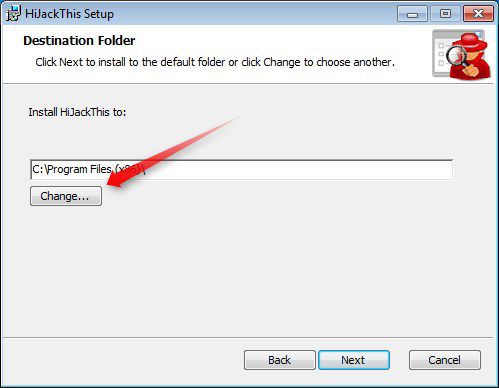

Wählen Sie das Installationsverzeichnis aus und klicken Sie erneut auf "Next".

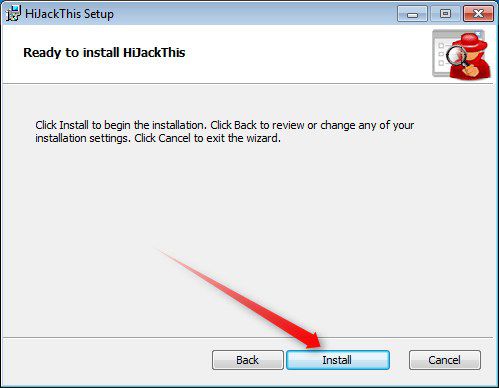

Um die Installation zu starten, klicken Sie auf "Install".

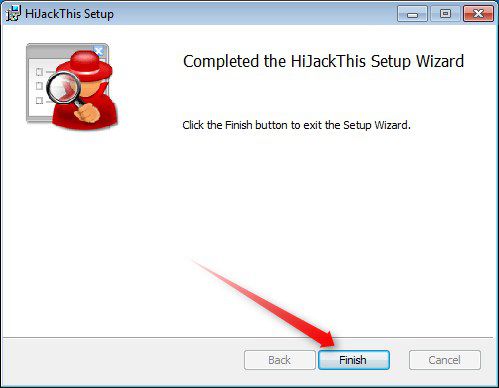

Die Installation läuft jetzt im Hintergrund. Wenn die Installation von HijackThis! abgeschlossen ist, klicken Sie auf "Finish" um den Wizard zu beenden.

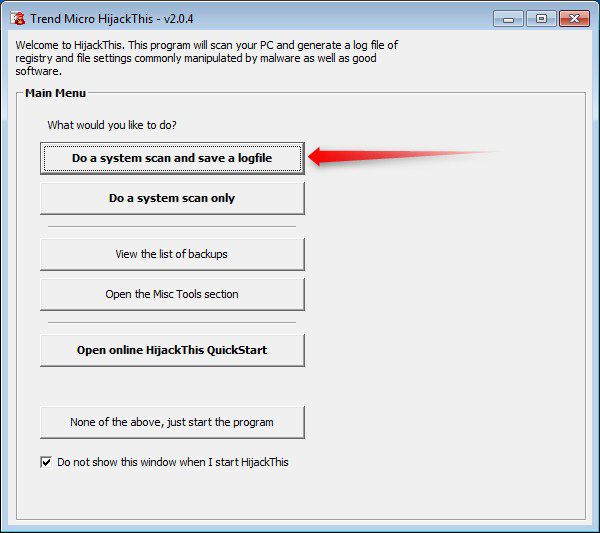

Starten Sie HijackThis durch einen Doppelklick auf das Desktop Icon. Achtung: Sie müssen das Programm HijackThis mit administrativen Berechtigungen ausführen, damit es ordnungsgemäß funktioniert!

Um einen System Scan zu starten und ein Logfile abzuspeichern, wählen Sie den obersten Eintrag "do a system scan and save a log file".

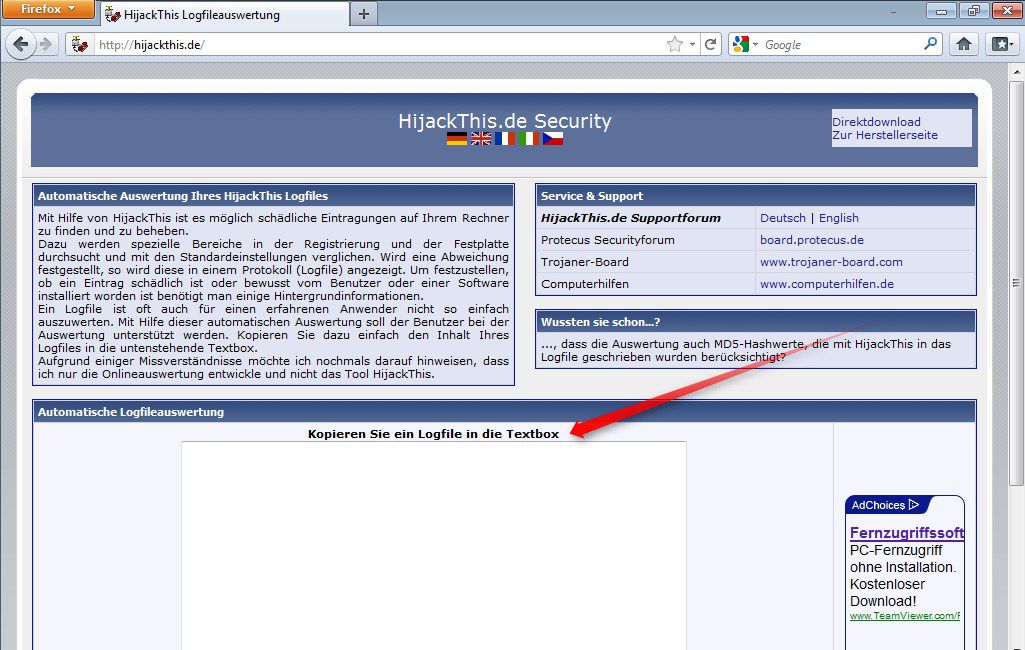

HickjackThis! beginnt nun, Ihr System zu scannen. Speichern Sie das Logfile auf Ihrem Computer ab und öffnen Sie Ihren Browser. Besuchen Sie die Website www.hijackthis.de.

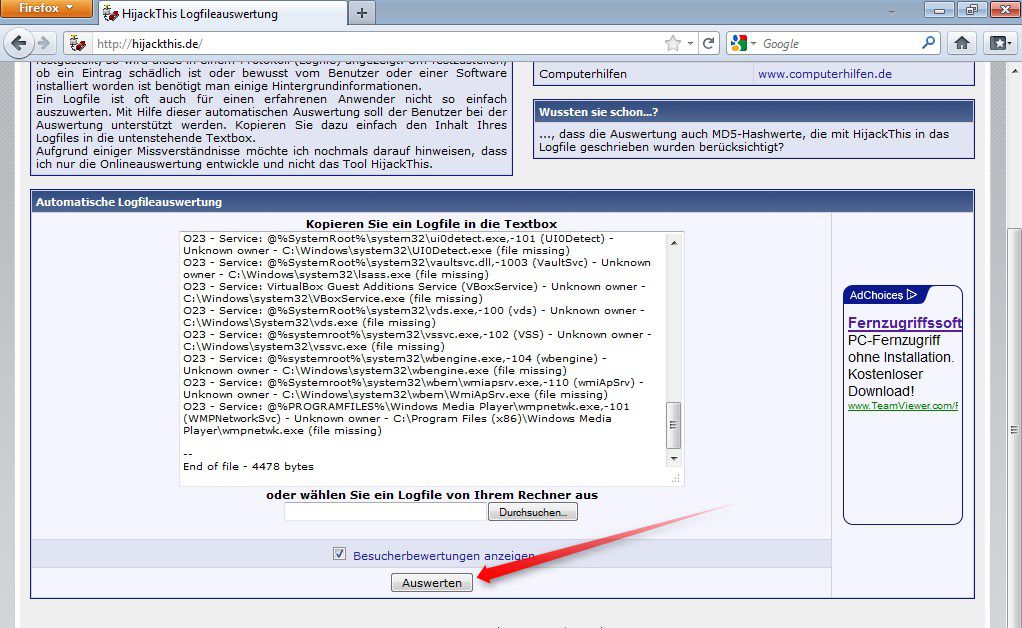

Kopieren Sie Ihr Logfile in die Eingabemaske oder wählen Sie den Pfad zu Ihrem Logfile, um es hochzuladen.

Klicken Sie auf "Auswerten", um die Auswertung Ihres HijackThis! Logfiles zu starten.

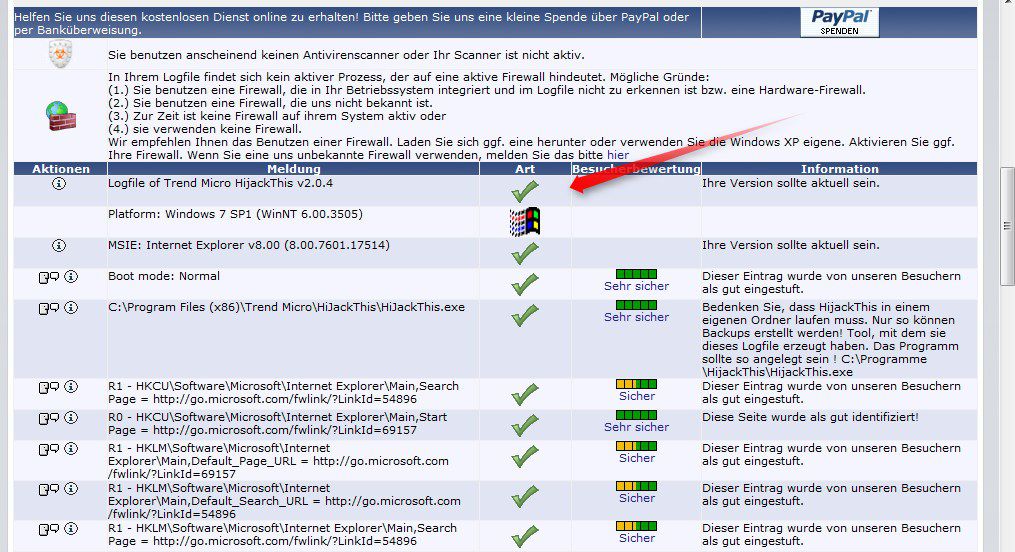

Überprüfen Sie das Ergebnis Ihrer Logfile Auswertung. Achten Sie dabei auf den Tab "Art" und "Besucherbewertungen", beide sind von Relevanz.

Wenn alle Einträge OK sind und eine positive Besucherbewertung haben, können Sie den Browser wieder schließen.

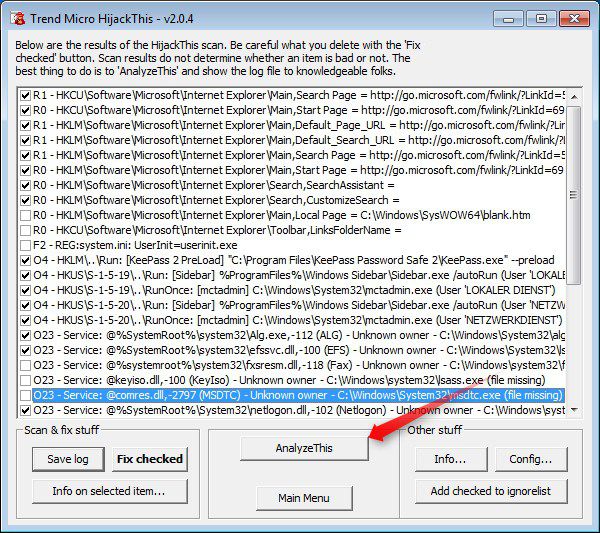

Sie haben allerdings auch die Möglichkeit, die gescannten Einträge mit Hilfe von HijackThis! zu analysieren.

Markieren Sie dazu die "verdächtigen" Einträge und klicken Sie auf "analyze this".

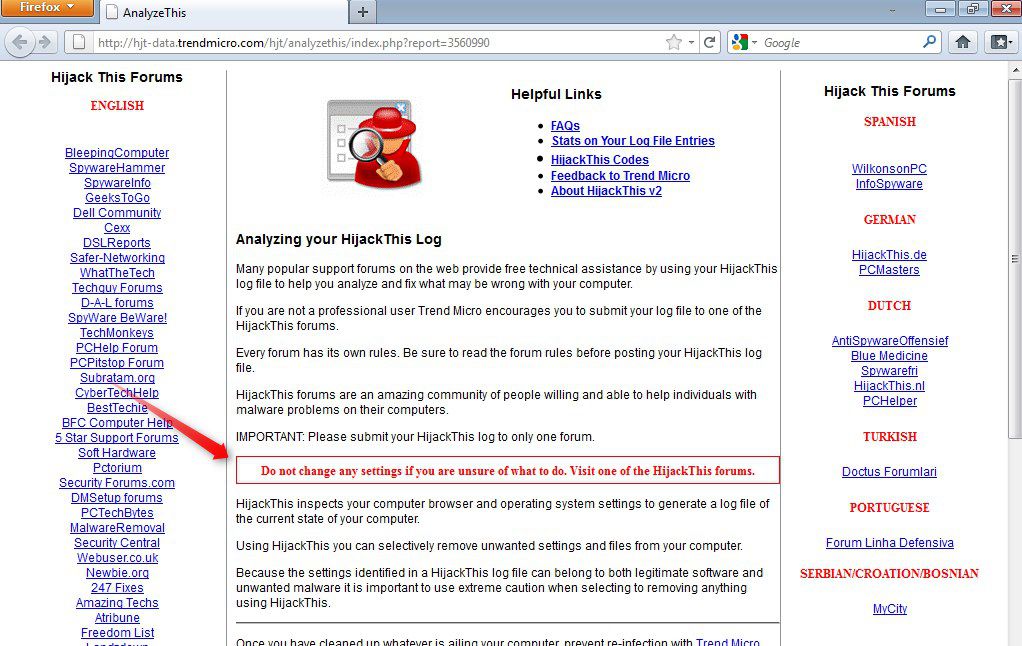

Ein Browserfenster mit entsprechenden Hinweisen öffnet sich. Lesen Sie die Hinweise aufmerksam, durch falsche Benutzung des Tools können erhebliche Schäden entstehen.

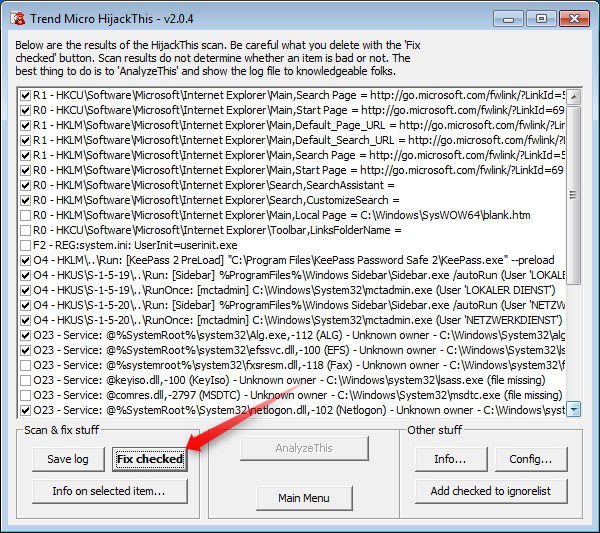

Sofern Sie wissen, dass das System komprimittiert und Einträge verfäscht sind, klicken Sie auf "fix checked" und markierte Elemente zu reparieren.

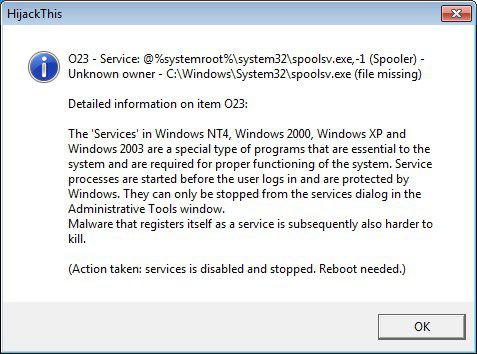

Sie haben auch die Möglichkeit, Informationen über markierte Einträge zu finden. Klicken Sie dazu auf "Info on selected item…". Es öffnet sich ein neues Fenster mit einer kurzen Zusammenfassung zu dem Service oder Dienst.

HijackThis! sollte nicht auf "gut glück" von unerfahrenen Benutzern eingesetzt werden, da Sie schwere Schäden am System verursachen können. In den letzten Jahren hat sich eine starke Community etabliert, die auch unerfahrenen Benutzern Hilfe bei der Auswertung von Logfiles und der Bereinigung von Schadprogrammen gibt.

Hinterlasse einen Kommentar

Du musst angemeldet sein, um einen Kommentar schreiben zu können.