[imgr=000_TricksDerBetrueger_logo-470.png]000_TricksDerBetrueger_logo-80.png?nocache=1315391481614[/imgr]In diesem Tipp werde ich Ihnen einige Tricks zeigen die Betrüger, Geldabzocker und Angreifer verwenden um Ihnen (finanziell) zu schaden. Danach sollte es Ihnen möglich sein eine solche Masche leichter zu erkennen und zu umgehen.

Aber natürlich gilt auch hier: „ultimativ sicher“ gibt es nicht: nur „sicherer als vorher“!

Ein Bild, ein Film, ein Musikstück, das eigentlich ein Programm ist:

Fast jeder kennt die Situation: Eine bekannte oder unbekannte Person schickt einem per Mail oder per Instant Messenger (ICQ, MSN, Skype) eine Datei und empfiehlt diese zu öffnen und Sie fragen sich "Sollte ich diese Datei öffnen?" Dabei handelt es sich meist um ein harmloses Dokument oder Bild, aber Leute die Ihnen schaden wollen, können die Datei auch nur so aussehen lassen als sei sie das. Dann handelt es sich dabei nämlich um eine möglicherweise sehr gefährliche Datei die den Computer infizieren kann um ihn z.B. fernzusteuern oder um all Ihre Daten (Passwörter etc.) zu klauen.

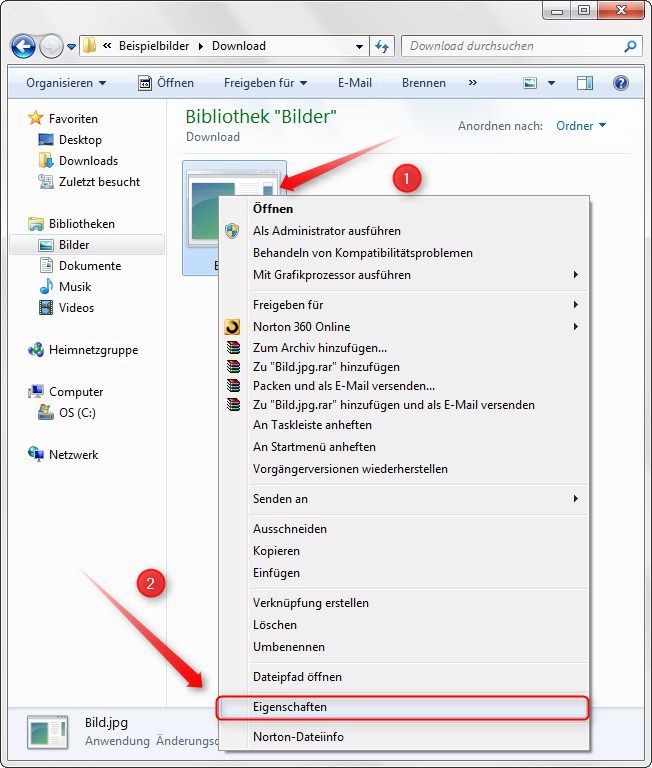

Um herauszufinden, ob es sich bei der erhaltenen Datei wirklich nur um eine harmlose Datei handelt gehen Sie einfach wie folgt vor:

Sie machen einen Rechtsklick auf die betreffende Datei, klicken dann auf „Eigenschaften“.

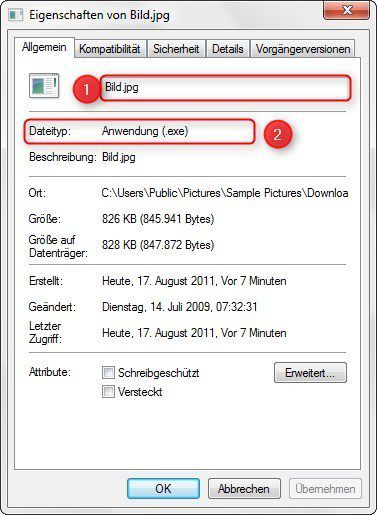

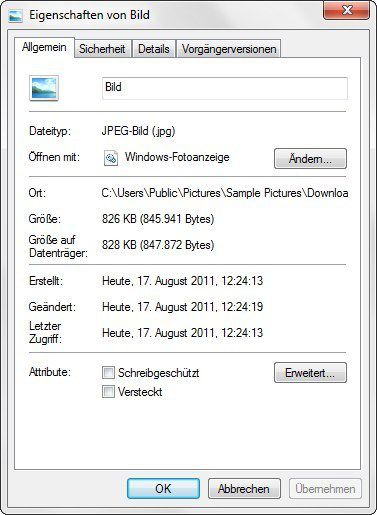

Dort sehen Sie nun neben dem Namen der Datei (1) auch den Dateityp der Datei (2).

In diesem Beispiel Screenshot ist der Name des vermeintlichen „Bildes“ zwar „bild.jpg“ aber wenn Sie nun auf den Dateityp schauen sehen sie, dass es sich um ein Ausführbares Programm handelt. Bei einer "sauberen" Datei sollte die Datei als das beschrieben werden, was sie auch ist (siehe 2. Screenshot).

Falls Sie nun feststellen, dass es sich bei Datei nicht um das handelt was sie vorgibt zu sein, sollten Sie diese auf keinen Fall öffnen (und unbekannte ausführbare Programme sowieso nie). Stattdessen sollten Sie nur Ihnen bekannte Dateitypen öffnen. Solche die nur zur medialen Nutzung (Bilder, Musik, Filme) oder zum Verteilen von Informationen (Microsoft Office Dokumente) gedacht sind. ACHTUNG: Beim Adobe Reader (pdf Dateien) kann Programmcode ausgeführt werden – solche Dokumente sollten also nur bei bekannten und seriösen Absendern geöffnet werden). Auf jeden Fall sollten Sie aber immer vor dem Öffnen die eben genannte Technik anwenden.

Links, mit denen herausgefunden soll, ob diese Email Adresse existiert / aktiv genutzt wird:

[imgr=001_TricksDerBetrueger_TricksDerBetrueger-470.jpg]001_TricksDerBetrueger_TricksDerBetrueger-470.jpg?nocache=1315391730476[/imgr]Manchmal kriegt man per Mail oder Instant Messenger eine Nachricht von einer fremden Person die einen auffordert auf einen Link zu klicken. Dabei ist meistens nicht die Rede davon, Sie für einen Kauf oder eine Aktion zu werben, sondern der Absender versucht eher Ihr Interesse zu wecken (durch Anpreisen eines lustigen Videos, Bildes o.Ä.).

Solch einen Link können Sie manchmal sofort als selbigen identifizieren in dem Sie schauen, ob an die reine Domain (der Haupt Website Namen wie z.B. „google.de“) noch einzigartige Parameter angefügt sind, die verwendet werden können, um Sie als einzigartigen Nutzer zu identifizieren und zu bestätigen, dass das von Ihnen besessene Konto aktiv genutzt wird.

So ein Link könnte dann so (eindeutiger Schlüssel) „www.derWebsiteName.de/dat.php?refid=abc123456“ oder mit tatsächlichen persönlichen Daten wie z.B. Ihrer Email Adresse dann so „www.derWebsiteName.de/dat.php?refemail=ihre@adresse.tld“ aussehen.

Aber natürlich gilt auch hier wie sonst auch: „eigentlich“ sollten Sie auf keinen Link klicken, der von einer Ihnen unbekannten Person stammt und/oder Ihnen unseriös oder verdächtig erscheint. Fragen Sie dann (bei Ihnen bekannten Personen) lieber nochmal mit einer Antwort Mail nach ob die Zusendung der Email so gewünscht war.

Elemente in Mails von Ihnen unbekannten Absendern:

Gewöhnliche Email Programme (wie z.B. Microsofts Outlook, Mozilla Thunderbird) und auch die Webinterfaces von den großen Anbieter (wie z.B. Hotmail Google Mail), blockieren standardmäßig automatisch (grafische) html Elemente in neuen Mails im Posteingang.

Sie sollten darauf achten, dass Sie die Darstellung dieser Elemente nicht grundsätzlich erlauben und bei spezifischen Emails nur dann genehmigen, wenn Ihnen der Absender bekannt ist und eine Darstellung für sie notwendig ist um die jeweilige Email vollwertig nutzen zu können.

Bei dem Darstellen der grafischen Elemente können nämlich theoretisch über Sie vom Absender Informationen wie Zugriffszeit, Zugriffsadresse und Daten über Ihre Hardwarekonfiguration ermittelt werden. Bei unseriösen Anbietern / Angreifern kann es schlechtesten falls auch dazu kommen, dass dadurch Schadcode auf Ihrem Computer ausgeführt werden kann.

So schützen Sie sich:

Grundsätzliche Informationen wie Sie sich im Internet vor Betrügern schützen können, Regeln und Verhaltensvorschlägedie Sie im Umgang mit dem Internet und den vielen neuen Angeboten im Web 2.0 beherzigen sollten, finden Sie hier: https://supportnet.de/faqsthread/2384836

Mit Hilfe dieser Informationen sollte es Ihnen nun gelingen die drei genannten Gefahren der Betrüger und Geldabzocker des Internets zu erkennen und ihnen gekonnt und selbstbewusst aus dem Weg zu gehen!

Hinterlasse einen Kommentar

Du musst angemeldet sein, um einen Kommentar schreiben zu können.